프롤로그

bandit문제풀이

저번 비밀번호는 FO5dwFsc0cbaIiH0h8J2eUks2vdTDwAn 이다.

문제

다음 단계로 가는 비밀번호는 /etc/bandit_pass/band14안에 있고, bandit14 user만 읽을 수 있습니다. 이번 레벨에서는 직접 비밀번호를 제공받지 않으며, 대신 bandit14 사용자의 SSH 접속에 사용할 수 있는 프라이빗 SSH 키가 주어집니다. (참고: localhost는 현재 작업 중인 머신을 나타내는 호스트 이름입니다.)

풀이과정

일단 접속부터 한다.

ssh bandit13@bandit.labs.overthewire.org -p 2220

FO5dwFsc0cbaIiH0h8J2eUks2vdTDwAn

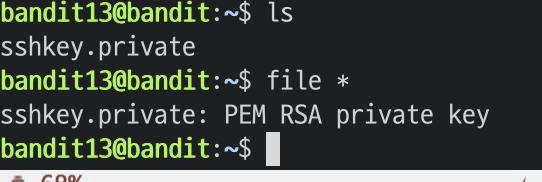

ls

접속을 했을 때에는 sshkey.private로 PEM RSA private key가 주어진다.

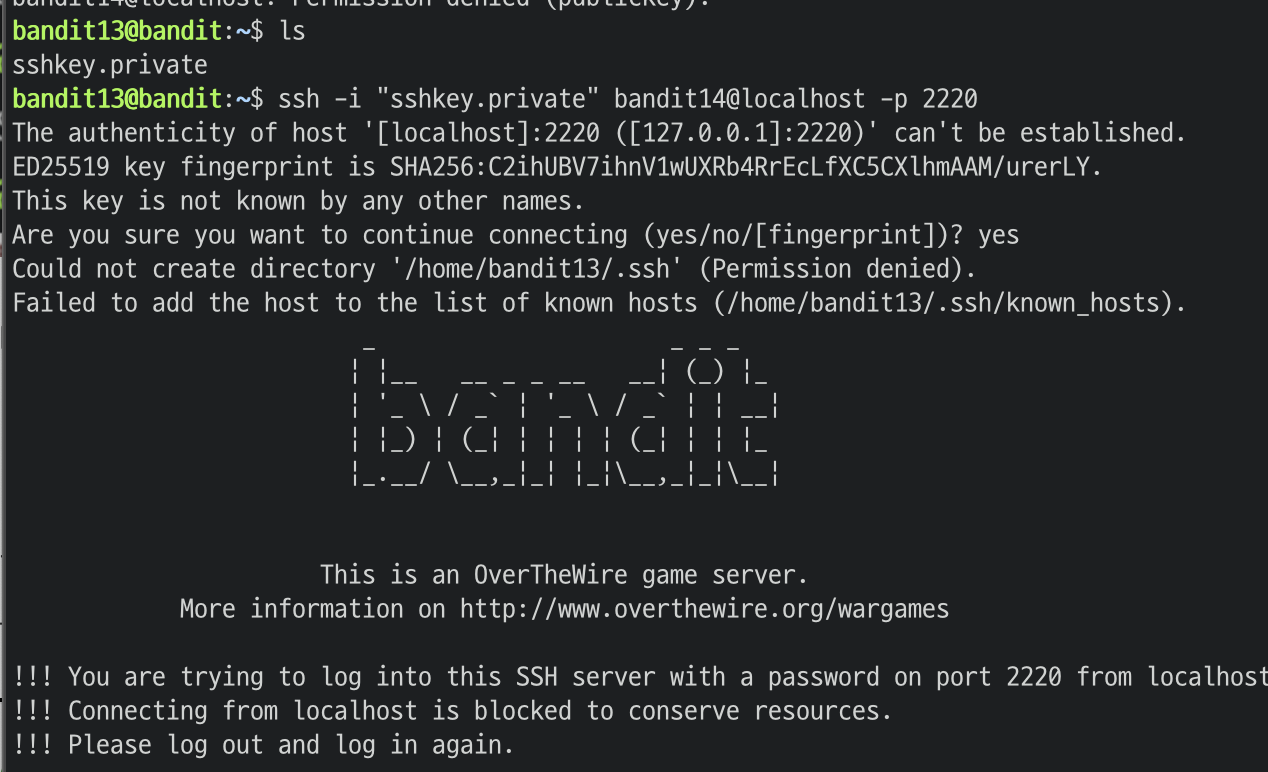

문제에서 user이름을 bandit14로 들어가서 /etc/bandit_pass/로 들어가면 bandit14 파일에서 비밀번호를 얻을 수 있다고 하였다. 그리고 호스트 이름을 로컬호스트로 접속하라고 하였으니까 이와 같이 입력한다.

ssh -i "sshkey.private" bandit14@localhost -p 2220

하면 bandit14 계정으로 로그인이 되었다

이 상태에서

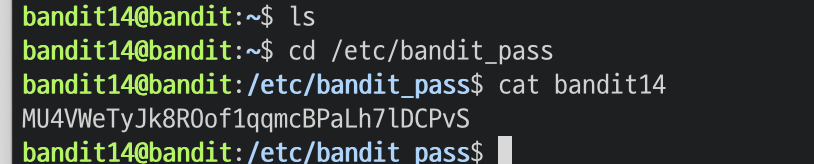

cd /etc/bandit_pass

cat bandit14를 하면

비밀번호를 획득하였다

정답

비밀번호는 MU4VWeTyJk8ROof1qqmcBPaLh7lDCPvS 이다.

에필로그

ssh, nc 관련된 글은

2024.11.07 - [KnockOn] - [KnockOn] Linux/Ubuntu SSH, NC

[KnockOn] Linux/Ubuntu SSH, NC

서론ELITE HACKER Bootcamp 3rd 1주차 수업 공부 내용aws 우분투 서버 하나 파서 연습프로토콜, telnet, ssh, nc 마지막 거고 실습도 따로 없으니 그냥 마음 편하게 작성하면서 공부해야겠다... 프로토콜쉽

taesan-smj.tistory.com

여기서 확인 가능하다.

출처

https://overthewire.org/wargames/bandit/bandit14.html

OverTheWire: Level Goal

We're hackers, and we are good-looking. We are the 1%. <!-- Please read and accept the Rules! --> Level Goal The password for the next level is stored in /etc/bandit_pass/bandit14 and can only be read by user bandit14. For this level, you don’t get the n

overthewire.org

'bandit' 카테고리의 다른 글

| [2024/bandit] bandit level12 -> level13 Write-up (0) | 2024.11.22 |

|---|---|

| [2024/bandit] bandit level11 -> level12 Write-up (1) | 2024.11.18 |

| [2024/bandit] bandit level10 -> level11 Write-up (0) | 2024.11.16 |

| [2024/bandit] bandit level9 -> level10 Write-up (0) | 2024.11.10 |

| [2024/bandit] bandit level8 -> level9 Write-up (0) | 2024.11.10 |